Ljus

Mörk

Säkerhetsövervakning som inte bara larmar, utan agerar. Vi driver din SOC med Microsoft Sentinel, dedikerad expertis och beprövade processer.

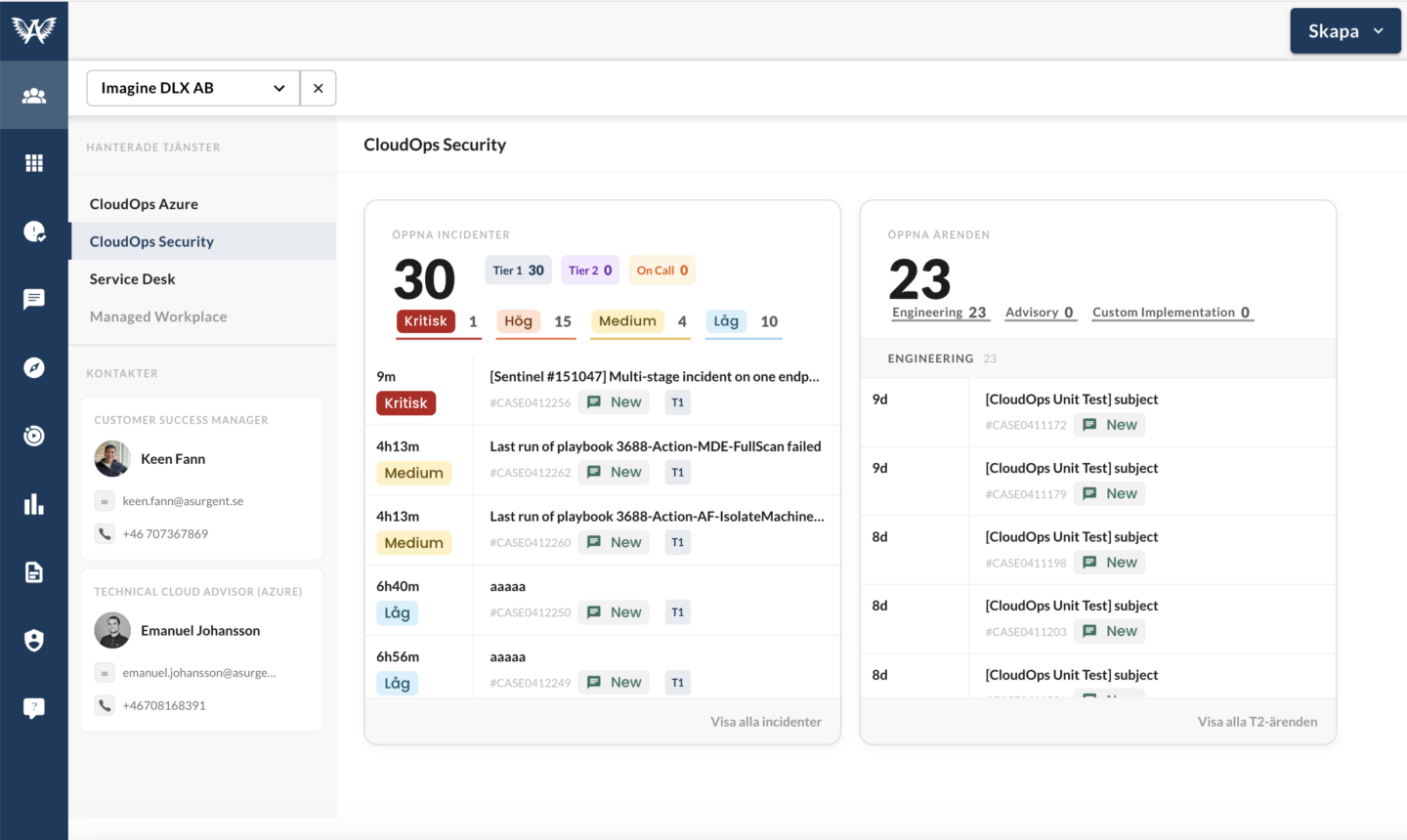

CloudOps Security

Många köper ett SIEM-verktyg och tror att säkerhetsövervakningen är löst utan att täcka alla luckor. CloudOps Security är en bemannad SOC-tjänst som täcker hela kedjan: incidentanalys, automatiserade åtgärder, threat hunting, SIEM-drift, rådgivning och rapportering. Andra leverantörer skickar larm till din inkorg. Vi utreder, åtgärdar och följer upp.

Asurgent är Microsoft-partner med djup specialisering inom säkerhetsövervakning. CloudOps Security har vuxit fram ur verklig operativ erfarenhet. Tjänsten bygger på Microsoft Sentinel och levereras uteslutande av registerkontrollerad personal från Sverige. Det vi erbjuder är inte ett verktyg att operera på egen hand. Det är en färdig SOC-funktion där teknik, processer och människor redan sitter ihop.

Vad ingår i CloudOps Security?

Sju tjänster. Ett paket. Noll luckor.

Vad du får:

Praktiskt exempel:

Klockan 14:30 identifierar Sentinel en misstänkt inloggning från en ovanlig plats med ett privilegierat konto. Vår analytiker granskar händelsen inom SLA, bekräftar att det är en verklig incident och återkallar sessionen. Djupare utredning visar komprometterade credentials från en phishing-attack. Ni kontaktas med fullständig incidentrapport och rekommenderade åtgärder.

Varför det är unikt: De flesta SOC-leverantörer stannar vid larmet. Vi stannar inte förrän incidenten är löst. En strukturerad process med flera kompetenssteg säkerställer att rätt expertis sätts in i rätt skede.

Vad du får:

Praktiskt exempel:

En datakälla slutar plötsligt leverera loggar till Sentinel. Asurgent upptäcker avbrottet, felsöker orsaken och åtgärdar innan det påverkar er säkerhetsövervakning. Ni informeras i nästa månadsrapport utan att ha behövt agera själva.

Varför det är unikt: De flesta leverantörer förväntar sig att du själv driftar din SIEM. Vi tar ansvar för att plattformen fungerar, så att analytikerna alltid har rätt data att arbeta med.

Vad du får:

Praktiskt exempel:

Asurgents SOC-team identifierar en ny attackvektor som sprids i Norden. Inom dagar skapas en ny analysregel specifikt för detta hot och installeras i er Sentinel-miljö. En automation byggs som automatiskt berikar relaterade händelser med threat intelligence. Ni är skyddade innan hotet når er.

Varför det är unikt: Analysregler och automationer utvecklas löpande av Asurgents eget SOC-team, baserat på aktuell hotbild och praktisk erfarenhet. Inte generiska mallar. Ni får ett skydd som ständigt utvecklas.

Vad du får:

Praktiskt exempel:

CERT-SE publicerar en varning om en aktiv attack mot svenska organisationer. Asurgents threat hunters söker omedelbart igenom er Sentinel-miljö efter indikatorer kopplade till attacken. Ingen träff, men nya detection rules skapas som skydd inför eventuella framtida försök.

Varför det är unikt: Threat hunting är inte reaktivt. Det är proaktivt arbete av erfarna analytiker som aktivt söker efter hot som automatiska regler inte fångar.

Vad du får:

Praktiskt exempel:

I månadsmötet presenterar er TSA att antalet phishing-relaterade incidenter ökat markant jämfört med föregående månad. TSA rekommenderar att ni kopplar på ytterligare en datakälla för bättre insyn i e-posttrafik och föreslår en attack-simulering för att testa medarbetarnas beredskap. Rekommendationerna dokumenteras och implementeras.

Varför det är unikt: Er TSA är inte en supportfunktion ni ringer när något gått fel. Det är en säkerhetsrådgivare med löpande insyn i er miljö som både analyserar och agerar. Den typen av dedikerad rådgivning som del av en SOC-tjänst är ovanlig i Sverige.

Vad du får:

Praktiskt exempel:

Er CISO behöver underlag till ledningsgruppen om säkerhetsläget. TSA:s månadsrapport innehåller antal hanterade incidenter, fördelning per allvarlighetsgrad, genomsnittlig responstid och trendanalys. Rapporterna kan användas direkt i er styrelserapportering och NIS2-dokumentation.

Varför det är unikt: Full transparens i leveransen. Ni ser exakt vad som hänt, hur det hanterades och vad som rekommenderas. Ingen svart låda.

Vad du får:

Praktiskt exempel:

Ett intrång bekräftas och angriparen har haft tillgång till systemet i veckor. CSIRT-teamet aktiveras och genomför forensisk utredning av påverkade system, analyserar nätverkstrafik och kartlägger hela attackkedjan. Ni får en fullständig incidentrapport med tidslinje, påverkade tillgångar och rekommendationer för att förhindra återupprepning.

Varför det är unikt: CSIRT-teamet består av seniora specialister med lång erfarenhet av incidentuppdrag på nationell nivå. Inte alla SOC-leverantörer har denna kapabilitet.

90 dagars uppsägning, ni behåller all data.

Regelbundna lägesbilder, incidentrapporter och myndighetsunderlag vid behov.

Upp till sex i SIEM-alternativet; loggdatakostnad faktureras av Microsoft.

Normalt inom två veckor från beställning.

Nej, vi ansluter till er befintliga plattform.

Oavsett var på er säkerhets- eller molnresa ni befinner er så kan vi hjälpa er att ta nästa steg. Med några av branschens allra skickligaste konsulter får ni det stöd ni behöver!

Bli kontaktad

Fyll i kontaktformuläret så hör vi av oss inom kort.