Ljus

Mörk

Författare

Alexander Ashman

Read time

4 min

18 december 2022

Om du är en organisation som försöker få ut mesta möjliga av molntjänster men fortfarande är bunden av ett traditionellt IT-outsourcingavtal, kan det vara svårt att nå de fulla fördelarna med molnbaserade tekniker.

Flera timmar innan missiler avfyrades och stridsvagnar rullade över gränserna, släppte ryska aktörer lös en våg av cyberattacker mot ukrainska mål inom regering-, teknik- och finanssektorn. Situationen är i dag fortsatt volatil som den militära konflikten alltjämt pågår och Ukraina och dess allierade bör vara beredda att försvara sig om ryska statens cyberoperatörer ökar frekvensen eller intensiteten av intrång i linje med militära mål.

Du kan läsa mer om dessa attacker och lärdomarna man kan dra från dem i kapitlet National State Threats i Microsoft Digital Defense Report. En nyckel bland dessa lärdomar är att molnet ger det bästa skyddet mot cyberattacker och har möjliggjort framsteg inom threat intelligence och end-point-protection som har visat sitt värde i Ukraina.

Cyberkriminaliteten idag

Allteftersom cyberförsvaret förbättras och fler organisationer tar en proaktiv ställning till sitt försvar, så anpassar hotaktörerna sina tekniker. De hittar nya sätt att implementera sina attacker och ökar komplexiteten i hur och var de hostar sin driftsinfrastruktur. Samtidigt håller cyberkriminella på att bli mer sparsamma. För att sänka deras overhead-kostnader och öka deras legitimitet, så väljer angripare att utnyttja affärsnätverk för att göra dem till värdar för nätfiskekampanjer, skadlig programvara eller till och med använda deras datorkraft till kryptomining.

Enheter och infrastruktur

Pandemin i kombination med en snabb ökning av internetanslutna enheter av alla slag - som en del av en accelererad digital transformation - har kraftigt ökat attackytan. Cyberkriminella och nationalstater har redan börjat utnyttja detta. Medan säkerheten för IT-hårdvara och mjukvara har stärkts de senaste åren, har säkerheten för Internet of Things (IoT) och Operational Technology (OT) halkat efter. Hotaktörer utnyttjar dessa enheter för att skapa åtkomst i nätverk, för att etablera ett fotfäste i en supply chain, eller för att störa målets OT-verksamhet

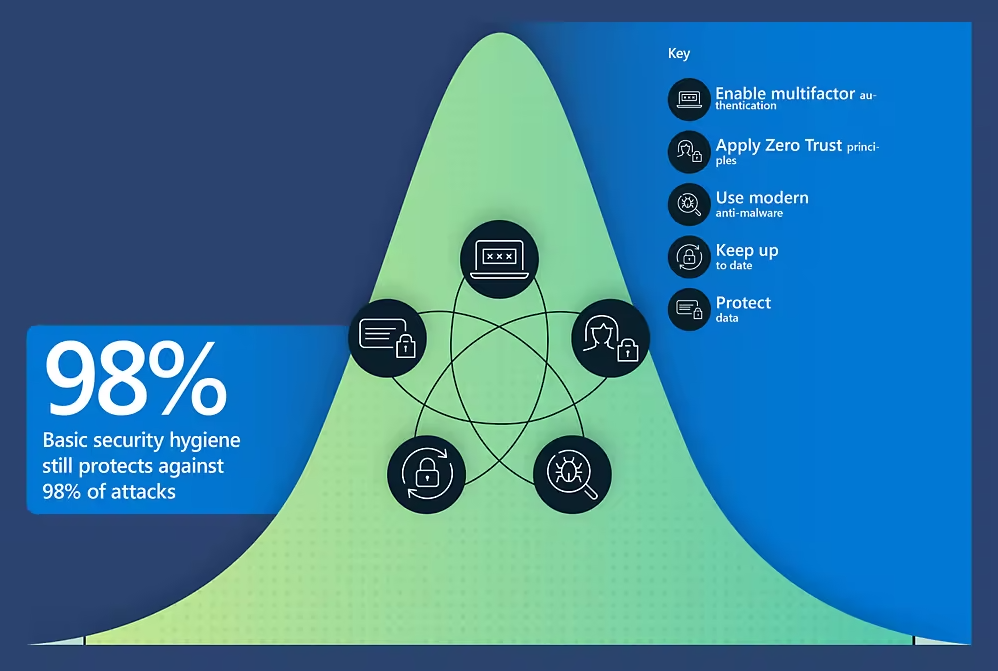

Cyber Resilience – motståndskraft

Cybersäkerhet är en nyckelfaktor för teknologisk framgång. Innovation och förbättrad produktivitet bör bara uppnås om man först inför säkerhetsåtgärder som gör organisationen så motståndskraftig som möjligt mot moderna attacker. Pandemin har utmanat organisationer och testat deras möjligheter att skydda anställda var de än arbetar. Under det gångna året utnyttjade hotaktörer de sårbarheter som kom till ytan i och med införandet av hybridarbetsplatser.

1. Multifaktorautentisering (MFA)

Det senaste årets cyberkriminella verksamhet visar att hotaktörer känner till landskapet i en organisations pålitliga relationer bättre än organisationerna själva. Detta ökade hot betonar behovet av att organisationer måste förstå och härda gränserna och inträdespunkterna i deras digitala infrastruktur. Vi understryker även vikten för IT-tjänsteleverantörer att noggrant övervaka sin egen cybersäkerhetshygien. Till exempel bör organisationer implementera multifaktorautentisering och policyer för villkorsbaserad access som gör det svårare för illvilliga aktörer att få tillgång till privilegierade konton och sprida sig över ett nätverk. Genomför en grundlig granskning och revision av era partnerrelationer för att minimera eventuella onödiga behörigheter mellan din organisation och leverantörer och ta omedelbart bort åtkomst för alla relationer som ser främmande ut. Ökad koll på aktivitetsloggar och granskning av tillgänglig aktivitet gör det lättare att upptäcka anomalier.

2. Zero Trust

Identitet är den nya säkerhetsperimetern, som möjliggör åtkomst till olika digitala tjänster och datormiljöer. Integrering av Zero trust-principer, applikationssäkerhet och andra moderna cyberramverk möjliggör organisationer att proaktivt hantera risker. Zero Trust-ramverk upprätthåller begrepp om minsta privilegium (att inte ha högre systembehörighet än vad som krävs), explicit verifiering av all åtkomst, och att alltid anta att man är komprometterad. Organisationer bör också implementera säkerhetskontroller och rutiner i DevOps och applikationslivscykelprocesser för högre säkerhetsnivåer i sina affärssystem.

3. Automatisera motåtgärder med moderna säkerhetssystem

Implementera programvara likt Microsoft Sentinel för att upptäcka och automatiskt blockera attacker och ge insikt och översikt i säkerhetsverksamheten, s k one pane glass. Att övervaka insikter från hotdetekteringsystem är avgörande för att kunna svara mot hot i tid. Att ha automatiserade motåtgärder som ex vis omedelbart låser komprometterade konton ökar ert cyberförsvar kraftigt.

4. Håll infrastruktur och applikationer uppdaterade

Opatchad infrastruktur och system är en vanlig orsak till att många organisationer faller offer för en attack. Att använda kända sårbarheter som en väg in i en miljö är ofta starten på en lyckad attack. Säkerställ att alla system hålls uppdaterade inklusive firmware, operativsystem och applikationer. Flytten till molnet ger er direkt en bättre förmåga att hålla miljön uppdaterad och säker jämfört med markens digitala lapptäcke.

5. Skydda ert data

Att känna till och klassificera ert data, veta var den finns och skydda den med rätt metoder är avgörande. Se till att säkra era backuper och att återläsning fungerar om olyckan är framme.

Vi har samlat några av branschens skickligaste molnkonsulter och tagit position som utmanare mot de traditionella drifts- och säkerhetsbolagen.

Oavsett var på er säkerhets- eller molnresa ni befinner er så kan vi hjälpa er att ta nästa steg. Med några av branschens allra skickligaste konsulter får ni det stöd ni behöver!